Nel terzo trimestre del 2019, il 37% dei computer utilizzati per raccogliere, elaborare e memorizzare dati biometrici e su cui sono installati i prodotti Kaspersky, ha subito almeno un tentativo di infezione da malware

I dati biometrici fanno sempre più parte della vita quotidiana e sempre più frequentemente vengono utilizzati come metodo di autenticazione in alternativa ai metodi tradizionali come quelli basati su login e password. L’autenticazione basata sulla biometria viene utilizzata per accedere a uffici governativi e commerciali, sistemi di automazione industriale, laptop aziendali e personali e smartphone. Così come molte altre tecnologie in rapida evoluzione, anche i sistemi di autenticazione biometrica hanno dimostrato di avere alcuni lati negativi e questi sembrano legati in particolare a questioni di sicurezza.

Tenuto conto di ciò, nei primi nove mesi del 2019, gli esperti del Kaspersky ICS CERT hanno condotto un’indagine sulle minacce informatiche che hanno preso di mira i computer su cui sono installati i prodotti Kaspersky e che sono utilizzati per raccogliere, elaborare e memorizzare dati biometrici.

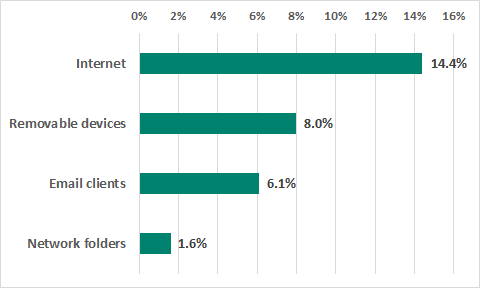

Dall’indagine è emerso che, nel terzo trimestre del 2019, i prodotti di Kaspersky sono stati attivati sul 37% di questi computer. La principale fonte delle minacce rivolte ai sistemi di elaborazione dei dati biometrici è risultata essere internet. Queste minacce sono state bloccate sul 14,4% di tutti i sistemi di elaborazione dei dati biometrici. La categoria in esame comprende le minacce bloccate su siti web malevoli e di phishing, nonché i servizi di posta elettronica basati sul web.

Dopo internet, sono i supporti rimovibili (8%) la principale fonte delle minacce per i sistemi che elaborano dati biometrici, che risultano tra i più utilizzati per distribuire worm. Dopo aver infettato un computer, i worm scaricano comunemente spyware, Trojan di accesso remoto e ransomware.

Al terzo posto con il 6,1% ci sono le minacce bloccate nei client di posta elettronica. Nella maggior parte dei casi si tratta di classiche e-mail di phishing (come messaggi falsi sulla consegna di beni e servizi, sul pagamento di fatture, ecc.) che contengono link a siti web dannosi o allegati che contengono documenti aziendali con codice dannoso incorporato.

“La nostra ricerca dimostra che l’attuale situazione in materia di sicurezza dei dati biometrici è critica e deve essere portata all’attenzione delle autorità di controllo del settore, delle autorità governative, della community di esperti di sicurezza informatica e degli utenti in generale. Sebbene riteniamo che i nostri clienti siano cauti, dobbiamo sottolineare che l’infezione causata dal malware che abbiamo rilevato e prevenuto potrebbe aver influito negativamente sull’integrità e la riservatezza dei sistemi di elaborazione biometrica. Questo vale in particolare per i database che contengono dati biometrici e che non sono dotati di alcun sistema di protezione”, ha dichiarato Kirill Kruglov, senior security expert, Kaspersky ICS CERT.

Per proteggersi da potenziali attacchi informatici, gli esperti di Kaspersky consigliano di:

- Ridurre al minimo l’esposizione a internet e alle minacce legate alla rete dei sistemi biometrici. È preferibile che questi sistemi facciano parte di un’infrastruttura air-gapped. La sicurezza informatica dovrebbe avere la massima priorità quando vengono progettati e realizzati nuovi sistemi.

- Assicurarsi che vengano applicati i più elevati requisiti di sicurezza informatica alle infrastrutture che contengono i sistemi biometrici, tra questi:

- Formare il personale operativo e fare in modo che sia in grado di contrastare eventuali attacchi informatici.

- Assicurarsi che siano stati attivati tutti i controlli necessari per la sicurezza informatica.

- Prevedere l’inserimento di un team dedicato di esperti di sicurezza altamente qualificati in grado di tenere sotto controllo la sicurezza dell’infrastruttura.

- Effettuare regolari controlli di sicurezza per identificare ed eliminare possibili vulnerabilità.

- Aggiornare regolarmente i team di sicurezza informatica su strategie e tattiche di threat intelligence.