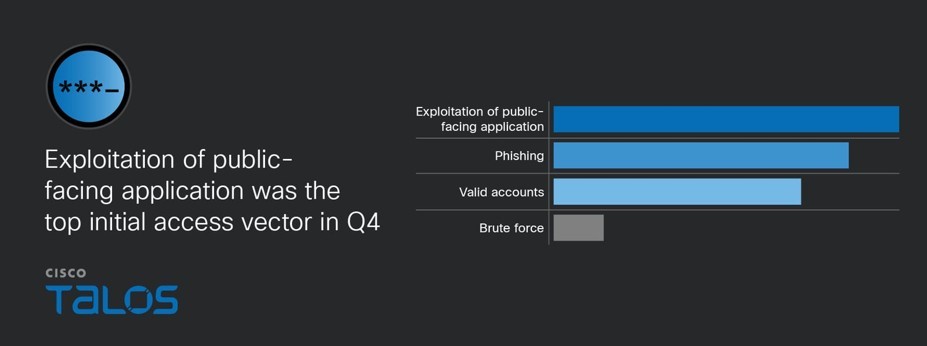

Per il secondo trimestre consecutivo i criminali informatici hanno sfruttato applicazioni accessibili pubblicamente in quasi il 40% degli interventi di risposta agli incidenti di Cisco Talos: un calo, rispetto al 60% del trimestre precedente, dovuto anche a specifiche vulnerabilità molto sfruttate. Gli attacchi hanno preso di mira piattaforme aziendali diffuse e software già collegati a gruppi criminali strutturati.

Il phishing rimane la seconda modalità più comune per ottenere accesso iniziale ai sistemi. In questo trimestre è inoltre emersa una campagna contro organizzazioni tribali dei nativi americani per rubare credenziali. Gli attaccanti usano gli account compromessi per inviare ulteriori comunicazioni fraudolente dall’interno dell’organizzazione.

Gli attacchi ransomware hanno rappresentato circa il 13% degli interventi, in calo rispetto al 20% del trimestre precedente e molto sotto i valori dei primi mesi dell’anno. Non sono emerse nuove varianti di ransomware. Tra i gruppi più attivi si conferma Qilin, seguendo un trend già osservato nei trimestri precedenti.

Le campagne di sfruttamento confermano l’importanza degli aggiornamenti

Durante il trimestre, i cybercriminali hanno sfruttato applicazioni esposte su internet per ottenere un primo accesso ai sistemi in quasi il 40% dei casi. Pur senza una singola campagna dominante come nel trimestre precedente, sono stati osservati attacchi mirati a piattaforme aziendali e strumenti di sviluppo diffusi, spesso subito dopo la divulgazione pubblica delle vulnerabilità. Questo evidenzia i rischi legati alle applicazioni accessibili online e alle configurazioni standard dei software largamente usati.

In un caso, Cisco Talos ha supportato un’organizzazione con un server non aggiornato, compromesso subito dopo la pubblicazione della vulnerabilità e probabilmente parte di una campagna estorsiva. Gli aggressori hanno installato strumenti malevoli per mantenere il controllo del sistema.

In un altro episodio è stata invece sfruttata una falla in un framework web per installare software di mining di criptovalute. Questo tipo di attività mostra le conseguenze dello sfruttamento di sistemi non aggiornati. Attori criminali, inclusi gruppi sponsorizzati da stati e ransomware, dimostrano quanto siano pronti a sfruttare nuove falle, rafforzando l’importanza di aggiornamenti rapidi e misure di protezione come la corretta separazione delle reti.

Sono state rilevate anche attività con strumenti già associati a gruppi di minaccia avanzati, alcune automatizzate senza ulteriori danni oltre al tentativo iniziale di accesso.

In tutti i casi, la rapidità di intervento delle organizzazioni ha limitato l’impatto, dimostrando quanto la tempestività negli aggiornamenti e nella gestione degli incidenti sia cruciale.

Campagne di phishing prendono di mira organizzazioni tribali dei nativi americani

Nel trimestre, il phishing si è confermato tra i principali metodi per ottenere accesso iniziale ai sistemi. Cisco Talos ha risposto a una campagna mirata a diverse organizzazioni tribali dei nativi americani.

In uno dei casi, gli attaccanti hanno usato account email compromessi e un sito legittimo violato per inviare messaggi ingannevoli, presentati come comunicazioni su corsi di formazione sensibili. Una volta ottenuto l’accesso a un account, questo veniva sfruttato per diffondere ulteriori email fraudolente all’interno e all’esterno dell’organizzazione, ampliando l’attacco. Successivamente, la campagna ha utilizzato infrastrutture online apparentemente affidabili per ospitare contenuti di phishing, aumentando il numero di potenziali vittime. L’assenza di sistemi di verifica aggiuntiva ha favorito la diffusione, esponendo altri utenti e partner.

Un secondo episodio ha mostrato modalità simili: un’ondata di email fraudolente ha portato alla compromissione di un account, poi utilizzato per inviare nuove comunicazioni di phishing, persino dopo la sua disattivazione grazie a indirizzi falsificati.

Le somiglianze tra i due episodi suggeriscono una stessa operazione su larga scala, confermando la tendenza crescente di usare account legittimi compromessi per rendere gli attacchi più credibili ed efficaci.

Tendenze ransomware: meno casi, ma gruppi ancora attivi

Gli attacchi ransomware e gli incidenti correlati hanno rappresentato circa il 13% degli interventi gestiti da Cisco Talos, in calo rispetto al 20% del trimestre precedente e molto sotto i livelli dei primi mesi dell’anno, quando arrivavano a circa la metà dei casi. Tra i gruppi più attivi si conferma Qilin, principale responsabile degli attacchi ransomware del periodo, con presenza costante come nei trimestri precedenti. È stato rilevato anche il ritorno di DragonForce, assente dagli interventi da oltre un anno. In uno degli episodi, gli aggressori hanno usato strumenti di gestione remota legittimi per mantenere il controllo dei sistemi, esplorare la rete interna e sottrarre dati sensibili, dopo aver ottenuto l’accesso iniziale tramite account validi, prima di procedere con l’attacco ransomware.

L’uso combinato di più strumenti diversi è una tendenza crescente anche in altri tipi di attacco. Sfruttare software normalmente impiegato dalle aziende permette ai criminali di rendere le attività meno visibili e di continuare anche se uno strumento viene bloccato. Per le organizzazioni, diventa quindi fondamentale monitorare l’uso di strumenti di accesso remoto e rilevare comportamenti anomali nelle reti.

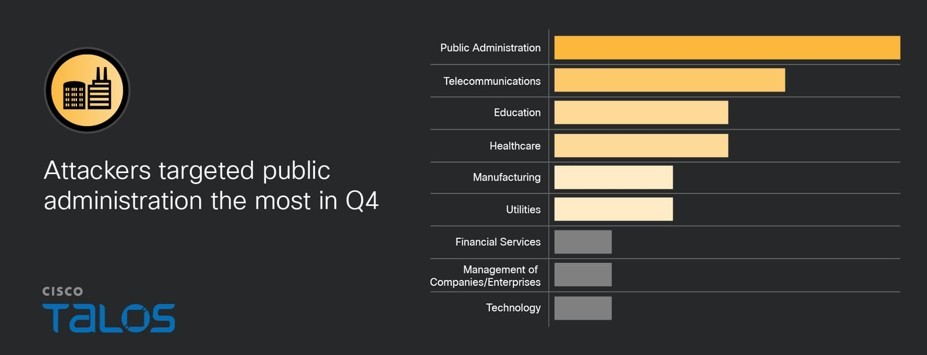

Targeting

In continuità con il trimestre precedente, la pubblica amministrazione è risultata il settore più colpito dagli attacchi informatici, confermando il trend iniziato nel trimestre precedente, quando era diventato per la prima volta il principale bersaglio.

Queste organizzazioni sono obiettivi appetibili perché operano spesso con risorse limitate, infrastrutture tecnologiche datate, gestiscono grandi quantità di dati sensibili e hanno bassa tolleranza alle interruzioni dei servizi, rendendole interessanti sia per gruppi criminali economici sia per attori di spionaggio.

Nel periodo analizzato sono state osservate diverse campagne combinate di sfruttamento di vulnerabilità e phishing. In almeno un caso, un account legittimo compromesso è stato usato per inviare ulteriori messaggi fraudolenti all’interno e all’esterno dell’organizzazione, aumentando la credibilità dell’attacco.

Accesso iniziale

La modalità più comune per ottenere l’accesso iniziale ai sistemi è stata lo sfruttamento di applicazioni esposte su internet, presente in oltre un terzo dei casi, in calo rispetto al 62% del trimestre precedente a causa di una campagna diffusa. Parallelamente, il phishing è aumentato dal 23% al 32% dei casi. Restano rilevanti anche altri metodi, come l’uso di credenziali legittime rubate e tentativi di accesso forzato.

Raccomandazioni per ridurre i rischi principali

In questo trimestre, oltre un terzo degli interventi ha coinvolto sistemi vulnerabili o esposti, sottolineando l’importanza di aggiornamenti tempestivi e di limitare l’esposizione dei server critici. La sicurezza dell’autenticazione è stata un’altra criticità: configurazioni errate o assenza di MFA hanno facilitato l’accesso degli aggressori. Talos raccomanda politiche MFA solide e strumenti per rilevare abusi o bypass, oltre a logging centralizzato tramite SIEM per conservare dati utili alle indagini anche se i log locali vengono cancellati. La rapidità di intervento resta fondamentale: rispondere subito agli incidenti può prevenire attacchi successivi o limitare danni da ransomware, mentre ritardi aumentano il rischio di perdita di dati sensibili.