I ricercatori di Kaspersky Security Services hanno condiviso le loro previsioni sulle minacce informatiche del prossimo anno, a cui grandi aziende e pubbliche amministrazioni dovrebbero prepararsi

Gli attacchi hacker danneggiano ripetutamente i singoli individui, le aziende e possono persino minacciare interi Paesi, non solo dal punto di vista finanziario. I media riportano regolarmente notizie relative a incidenti e violazioni di dati che diventano pubblicamente accessibili sul dark web. Questo mette a rischio non solo la privacy personale, ma anche la reputazione delle aziende. Nell’ambito del Kaspersky Security Bulletin, gli esperti di Kaspersky Security Services – un gruppo che aiuta le aziende a migliorare i sistemi di sicurezza esistenti e ad attrezzarli per affrontare le nuove minacce – hanno esaminato le minacce che saranno più rilevanti per le grandi aziende e le pubbliche amministrazioni nel prossimo anno.

Blackmailing: i post degli hacker con un countdown per le fughe di dati

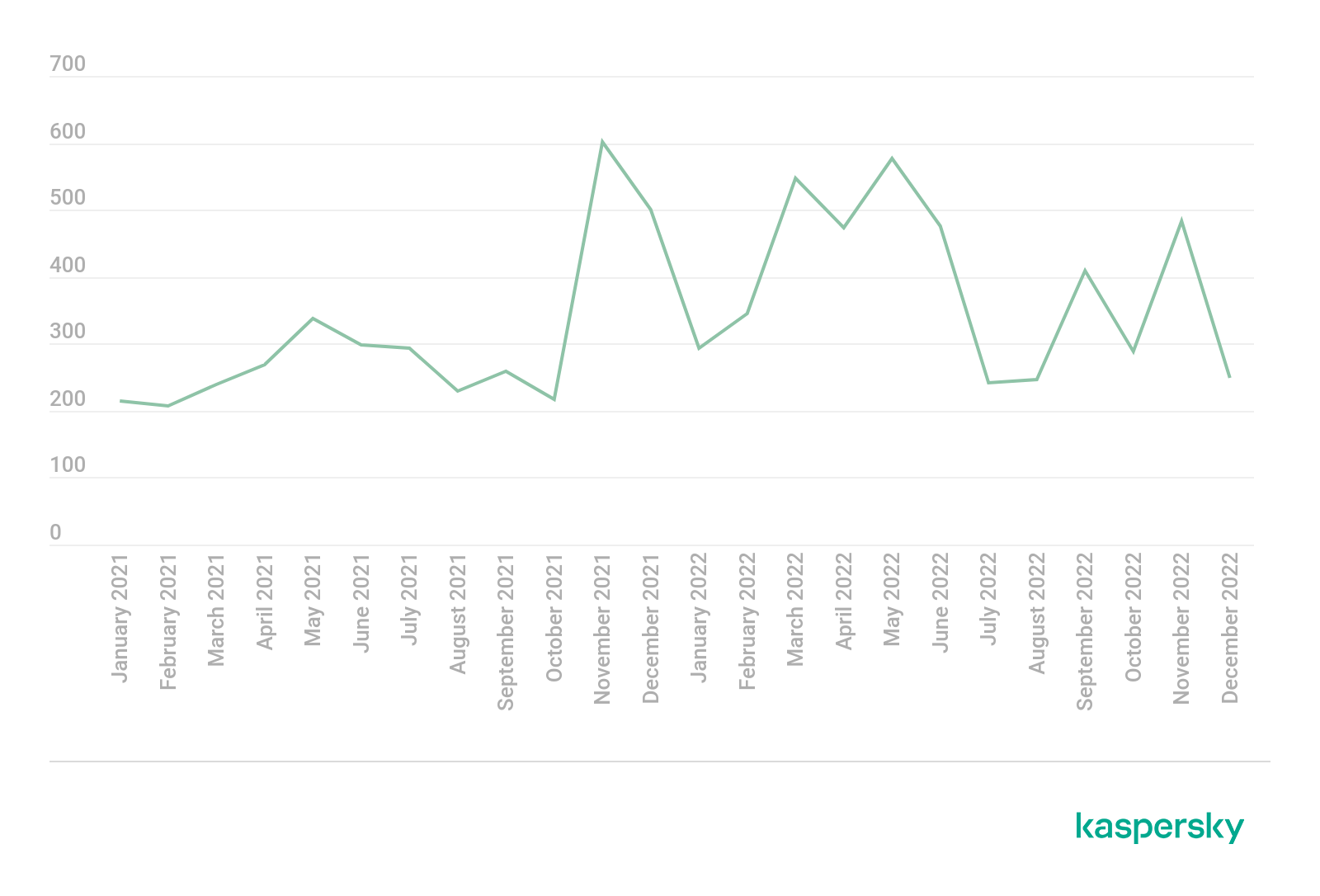

Gli autori di ransomware pubblicano sempre più spesso post dedicati a nuovi episodi di hacking di successo eseguiti ai danni di aziende. Il numero è cresciuto nel 2022 e il picco massimo ha superato i 500 post mensili, verificandosi più volte tra la fine del 2021 e la prima metà del 2022. All’inizio del 2021 gli esperti contavano 200-300 post mensili. I cyber criminali sono stati attivi anche alla fine dell’anno scorso: a settembre e novembre, la Digital Footprint Intelligence di Kaspersky ha rilevato rispettivamente circa 400 e 500 post.

I criminali informatici prima contattavano direttamente la vittima, ora invece comunicano la violazione direttamente attraverso i loro blog, impostando un conto alla rovescia per la pubblicazione dei dati trapelati, senza chiedere privatamente un riscatto. Questo dark trend continuerà ad aumentare nel 2023 perché, a prescindere dal fatto che la vittima paghi o meno, questa tattica avvantaggia i criminali informatici. I dati, infatti, vengono spesso messi all’asta e l’offerta finale a volte supera il riscatto richiesto.

I criminali informatici pubblicano post su false fughe di notizie per aumentare la propria credibilità

I blog post sull’estorsione attirano l’attenzione dei media e nel 2023 alcuni attori meno noti potrebbero approfittarne, sostenendo di aver presumibilmente violato un’azienda. Indipendentemente dal fatto che l’hacking sia realmente avvenuto o meno, una segnalazione di fuga di notizie potrebbe danneggiare l’azienda. La soluzione per garantire la sicurezza è identificare tempestivamente questi messaggi e avviare un processo di risposta simile a quello utilizzato per gli incidenti di sicurezza delle informazioni.

Ancora fughe di dati personali ed e-mail aziendali a rischio

Gli esperti prevedono che la tendenza alla fuga di dati personali continuerà anche nel 2023. Nonostante influisca direttamente sulla privacy delle persone, anche la cybersecurity aziendale è messa a rischio. Spesso infatti i dipendenti utilizzano gli indirizzi e-mail lavorativi anche per registrarsi a siti di terze parti, che possono essere esposti a fughe di dati. Quando le informazioni sensibili come gli indirizzi e-mail diventano pubblicamente accessibili, possono suscitare l’interesse dei criminali informatici e innescare discussioni su potenziali attacchi all’azienda su siti web darknet; inoltre, i dati possono essere utilizzati per il phishing e il social engineering.

Malware-as-a-service, attacchi attraverso il cloud e dati compromessi provenienti dal dark web

Gli esperti prevedono inoltre che gli attacchi ransomware diventeranno sempre più simili a causa dell’aumento degli strumenti malware-as-a-service (MaaS). La complessità degli attacchi aumenterà, il che significa che i sistemi automatizzati non saranno sufficienti a garantire una sicurezza completa. Inoltre, la tecnologia cloud diventerà un vettore di attacco popolare, poiché la digitalizzazione porta con sé maggiori rischi per la cybersecurity. Inoltre, nel 2023 i criminali informatici ricorreranno più spesso ai siti dark web per acquistare l’accesso a organizzazioni precedentemente compromesse.

“Il panorama delle minacce è in rapida evoluzione e le aziende sono costrette ad adattarsi rapidamente. Per proteggere una grande azienda o una pubblica amministrazione dalle minacce di tendenza, è necessario monitorare il digital footprint dell’organizzazione. È importante essere preparati a indagare e rispondere agli incidenti, poiché non è sempre possibile fermare gli attaccanti prima che riescano a superare un determinato perimetro. Tuttavia, prevenire lo sviluppo di un attacco e limitare i danni potenziali è un compito possibile”, ha dichiarato Anna Pavlovskaya, Security Services Analyst di Kaspersky.

Per proteggere l’azienda dalle minacce Kaspersky consiglia di:

- Tenere sempre aggiornato il software su tutti i dispositivi utilizzati per evitare che gli attaccanti si infiltrino nella rete sfruttando le vulnerabilità. Installare le patch per le nuove vulnerabilità il prima possibile. Una volta scaricata, gli attori delle minacce non possono più sfruttarla.

- Usare le informazioni più recenti di Threat Intelligence per essere sempre al corrente degli attuali TTP utilizzati dagli attori delle minacce.

- Utilizzate la Digital Footprint Intelligence per aiutare gli analisti della sicurezza a esaminare la situazione delle risorse aziendali da parte di un avversario, scoprire tempestivamente i potenziali vettori di attacco a loro disposizione e regolare di conseguenza le difese.

- In caso di incidente, il servizio Kaspersky Incident Response consente di reagire e ridurre al minimo le conseguenze, in particolare di identificare i nodi compromessi e di proteggere l’infrastruttura da attacchi simili in futuro.