Oltre l’Italia, i principali Paesi colpiti sono: Brasile, Cina, Russia, India, Spagna, Francia, Australia, Sud Africa e Malesia

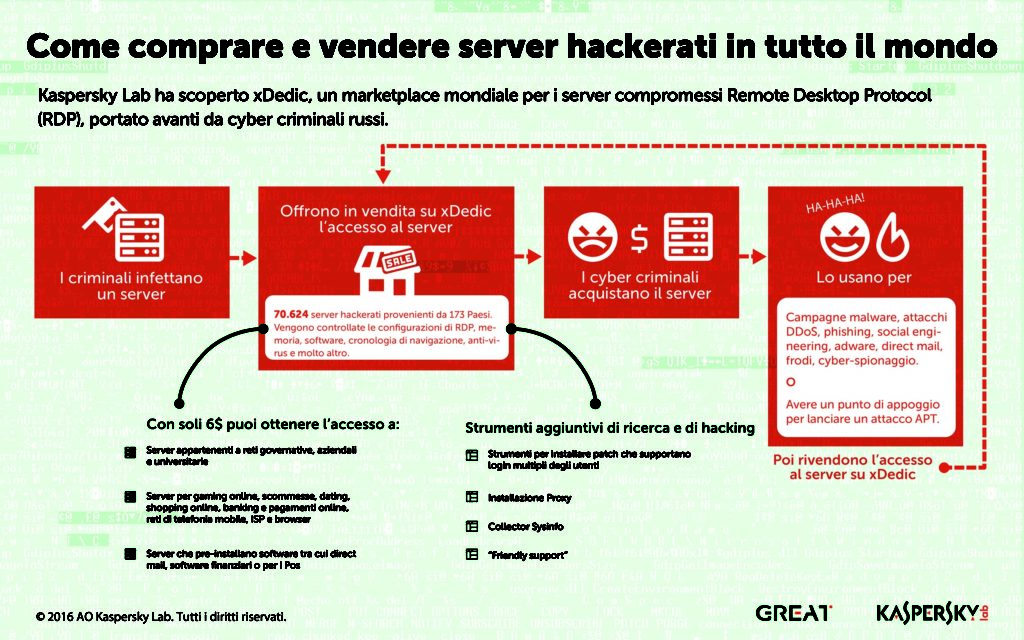

I ricercatori di Kaspersky Lab hanno individuato un forum mondiale in cui i cyber criminali possono comprare e vendere accessi a server compromessi per non più di 6$ ciascuno. Il marketplace xDedic, che sembra essere gestito da un gruppo di cyber criminali russi, conta attualmente in vendita 70.624 server Remote Desktop Protocol (RDP) hackerati. Molti dei server ospitano o forniscono l’accesso a noti siti Web e servizi consumer e alcuni installano dei software per direct mail, contabilità finanziaria ed elaborazione Point-of-Sale (PoS). Questi possono essere utilizzati per colpire i proprietari delle infrastrutture o come punto di partenza per attacchi più ampi, mentre i proprietari dei server, tra cui enti governativi, aziende e università, non hanno praticamente idea di quello che sta succedendo.

xDedic è un importante esempio di una nuova tipologia di marketplace per i cyber criminali: ben organizzato, supportato da tutti – dai criminali informatici meno esperti ai gruppi APT – e che offre accessi semplici, veloci ed economici alle infrastrutture legittime delle organizzazioni, mantenendo le attività criminali nascoste per tutto il tempo possibile.

Un Internet Service Provider (ISP) europeo ha avvisato Kaspersky Lab dell’esistenza di xDedic e le aziende hanno collaborato per scoprire il funzionamento del forum. Il processo è semplice e preciso: gli hacker accedono ai server, spesso attraverso attacchi violenti e portano le credenziali a xDedic. Dei server hackerati vengono rilevati configurazione RDP, memoria, software, cronologia della navigazione e molto altro – tutte le funzionalità che i clienti possono cercare prima di effettuare l’acquisto. Dopo di che vengono aggiunti ad un archivio online, in costante crescita, che comprende l’accesso a:

· Server appartenenti a reti governative, aziendali e universitarie

· Server contrassegnati per avere accesso o ospitare alcuni siti e servizi, tra cui gaming, scommesse, dating, shopping online, banking e pagamenti, reti di telefonia mobile, ISP e browser

· Server con software pre-installati che possono semplificare un attacco, tra cui direct mail, software finanziari e per i Pos

· Il tutto supportato da una serie di strumenti di hacking e di system information

Da un minimo di 6$ per server, i membri del forum xDedic possono accedere a tutti i dati del server e usarlo come piattaforma per altri attacchi dannosi. Questo potrebbe potenzialmente comprendere attacchi mirati, malware, DDoS, phishing, social engineering e adware, ecc.

I legittimi proprietari dei server, aziende rispettabili tra cui reti governative, aziende e università, non sanno che la propria infrastruttura IT è stata compromessa. Inoltre, una volta che la campagna è stata completata, i cyber criminali possono mettere in vendita l’accesso al back up del server e l’intero processo può iniziare nuovamente.

Il marketplace xDedic sembra essere stato aperto nel 2014 e la sua popolarità è cresciuta in modo significativo dalla metà del 2015. A maggio 2016, erano in vendita 70.624 server provenienti da 173 Paesi, registrato a nome di 416 diversi venditori. I 10 principali Paesi colpiti sono: Brasile, Cina, Russia, India, Spagna, Italia, Francia, Australia, Sud Africa e Malesia.

Il gruppo che gestisce xDedic sembra essere di origine russa e sostiene di offrire solo una piattaforma di trading senza nessun collegamento o affiliazione con i venditori.

“xDedic è un’ulteriore conferma che il cybercrime-as-a-service si sta ampliando grazie all’interazione di ecosistemi commerciali e piattaforme di trading. La sua esistenza rende più semplice che mai diverse tipologie di attacco, da quelle nocive poco qualificate fino alle APT stato-nazione, in un modo così economico, veloce ed efficace. Le vittime finali non sono solo i clienti o le aziende in un attacco mirato, ma anche i proprietari dei server, ignari del fatto che i propri server siano stati infettati continuamente attraverso diversi attacchi”, Costin Raiu, Director, Global Research and Analysis Team, Kaspersky Lab.

Kaspersky Lab avverte le aziende di:

· Installare una soluzione di sicurezza efficiente come parte di un approccio globale e multi-livello all’infrastruttura di sicurezza IT

· Rafforzare l’uso di password forti nel processo di autenticazione del server

· Implementare un processo continuo di gestione delle patch

· Effettuare regolari audit di sicurezza dell’infrastruttura IT

· Considerare l’investimento nei servizi di threat intelligence che manterrà le aziende aggiornate sulle minacce emergenti e offrirà insight sulle prospettive criminali per aiutarli a valutare il proprio livello di rischio.